13 Tage lang konnte eine Uniklinik wegen eines Ransomware-Angriffs keine Notfallpatienten aufnehmen – ein griffiges Beispiel dafür, warum das BSI in seinem neuen Lagebericht die IT-Sicherheitssituation hierzulande als „angespannt bis kritisch“ bezeichnet. Anlässlich der Security-Messe it-sa, die Corona-bedingt in kleinerem Rahmen stattfand, fragte ich eine Reihe von Security-Anbietern, was dies für Unternehmen bedeutet und welches Vorgehen sie empfehlen.

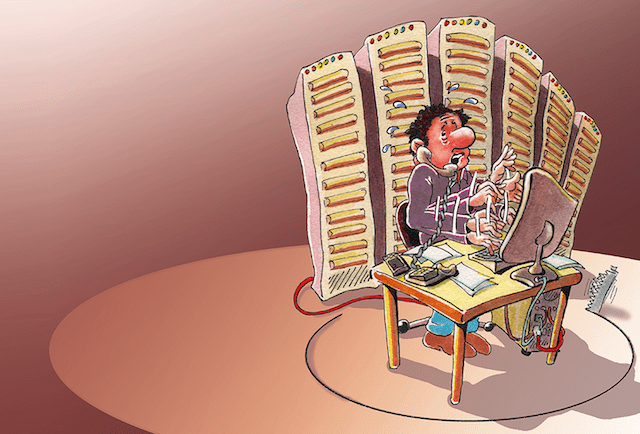

„Digital Detox“ liegt im Trend: Man nabelt sich temporär von Handy, PC und Internet ab und erholt sich vom zehrenden Always-on-Alltag. Wer nicht seit Jahren beim Digital Detox auf der mentalen Almhütte weilt, der weiß: Die Security-Lage ist ernst. Die IT-Infrastrukturen mit ihrer oft veralteten Abwehrtechnik sind inhärent anfällig für Angriffe, und das 2020 teils überhastet eingeführte mobile Arbeiten hat die Angriffsfläche noch vergrößert.

Laut BSI gab im letzten Jahr bis zu 553.000 neue Malware-Varianten pro Tag – ein neuer Rekord. Parallel verschärften sich die Angriffe qualitativ: Immer öfter verschlüsseln Kriminelle Unternehmensdaten in ausgefeilten mehrstufigen Attacken. Zwar war es Anfang 2021 gelungen, die Emotet-Infrastruktur zu zerschlagen, und auch die REvil-Gruppe – verantwortlich für Ransomware-Angriffe auf den Fleischkonzern JBS und den Pipeline-Betreiber Colonial – hat offenbar die Segel gestrichen.

Doch das BSI warnt, dass die Kriminellen ihre Methoden stetig weiterentwickeln und gezielt Firmen angreifen, um enorme Summen zu erbeuten, wie eben im Fall von JBS und Colonial. Jüngst war der Automobilzulieferer Eberspächer erneut Ziel eines Ransomware-Angriffs und musste seine Belegschaft laut Medienberichten in Kurzarbeit schicken.

„Angreifergruppen schließen sich in Foren zusammen, um gemeinsam Angriffe zu planen“, erläutert Thorsten Henning von Fortinet. „Zugleich sind die Ransomware-Angriffe zielgerichteter geworden.“ Zur Abwehr im Zeitalter verteilten Arbeitens kooperiert Fortinet mit dem Home-Router-Hersteller LinkSys: „In bestimmten LinkSys-Geräten ist nun Fortinet Enterprise Security integriert“, so Henning. „Damit können Unternehmen Beschäftigte ins Home-Office schicken und deren Netzwerksicherheit von zentraler Stelle aus kontrollieren. Davon profitiert zugleich das Sicherheitsniveau des gesamten Haushalts.“ Das Gerät werde zusätzlich zum DSL-Router des Providers installiert – per Zero-Touch Deployment, es sei also leicht in Betrieb zu nehmen. LinkSys stelle die Geräte „as a Service“ bereit, ab dem ersten Quartal sollen sie hierzulande erhältlich sein.

Neben anhaltend zu geringen Investitionen in Security rächt sich heute offenbar ein verbreiteter Fehler bei der hektischen Umstellung auf Remote Work: „Viele Unternehmen haben zu Beginn der Corona-Lockdowns keine erweiterten Security-Awareness-Trainings der Belegschaft durchgeführt – und das auch später nicht nachgeholt“, sagt Robert Blank von Digital Shadows. Der Anbieter spürt im Web und Dark Web ungewollt veröffentlichte Daten auf.

Man verzeichne eine dramatische Zunahme bei Phishing-Websites, so Blank: „Innerhalb von vier Monaten traten pro Kundenunternehmen im Durchschnitt 360 verdächtige Fälle auf.“ Digital Shadows bietet in solchen Fällen nun „Takedown as a Service“ an: Er sammelt gerichtsverwertbare Informationen und stellt einen Antrag bei der Domain Authority, die Phishing-Site schnell offline zu nehmen. Die ICANN reagiere auf solche Anträge in zwei bis vier Stunden, so Blank. Neu ist bei dem Anbieter ein Social Media Monitoring, um gefälschte Social-Media-Profile führender Mitarbeiter eines Unternehmens zu finden, inklusive automatisierter Reports darüber.

Verteiltes Arbeiten absichern

Von der Remote-Work-Welle profitierte die Security-Branche deutlich: „Unsere VPN-Lösungen sind gefragter denn je“, sagt Benjamin Isak vom Nürnberger VPN-Anbieter NCP. Er nennt zwei Gründe: „Unsere Software mit Pay-per-Use-Lizenzmodell skaliert wesentlich besser als hardwarebasierte Lösungen, vor allem angesichts der derzeit gestörten Lieferketten. Zudem kann man unsere Lösungen komplett virtualisieren und dadurch einfach Hochverfügbarkeitsumgebungen aufsetzen.“

Insbesondere die flexible Absicherung von Behörden und Kritis-Betreibern hat NCP im Fokus: Die Lösung GovNet Connector sei als reine Softwarelösung für VS-NfD konzipiert, entwickelt und zugelassen. Auch das Management lasse sich virtualisiert betreiben, lediglich für den Server (das Gateway) schreibe das BSI derzeit noch Hardware vor.

Während manche Anbieter Zero Trust als VPN-Nachfolger vermarkten, sieht NCP das VPN als Ergänzung: „Die VPN-Lösung von NCP unterstützt Zero-Trust-Konzepte sehr gut“, so Isak. „Denn wir bilden granulare Zugriffsrechte komplett ab und bieten automatisierte Integrationen in Verzeichnisdienste wie Active Directory, LDAP etc. Zudem können wir Zugriffe zeitlich begrenzen, wie bei Zero Trust gefordert, und authentifizieren nicht nur die User, sondern über Maschinenzertifikate auch die verwendeten Geräte. Des Weiteren bieten wir ein anpassbares Policy-Enforcement.“ So könne ein Administrator frei definieren, welche Vorgaben Nutzer und Geräte erfüllen müssen – schon bei der Überprüfung vor dem Tunnelaufbau. Zur Integration gebe es eine vollumfängliche REST-API. Eine containerisierte Lösung sei in Arbeit.

Der Ernst der Lage ist offenbar inzwischen klar: „Unternehmen verfolgen heute eine Security-Strategie, um sich umfangreicher zu schützen, und setzen stärker auf Security-Plattformen, statt 30 Einzelprodukte zu erwerben“, sagt Anton Kreuzer von DriveLock. Er betont: „Mit unserer Zero-Trust-Plattform, die unter anderem Application Behavior Control umfasst, kann man die heutigen mehrstufigen Angriffe effizient verhindern.“ Neu bei DriveLock ist ein „Risk and Compliance“-Modul, das Risiken aufzeigt. Es deckt laut Kreuzer die Geräte-, Applikations- und Datenebene ab.

Dr. Bruno Quint von Rohde & Schwarz Cybersecurity warnt davor, beim verteilten Arbeiten den Datenschutz zu vernachlässigen: „Das Schrems-II-Urteil hat darauf aufmerksam gemacht, dass amerikanische Anbieter amerikanischer Gesetzgebung unterliegen. Wir müssen akzeptieren, dass es einen Cloud Act gibt. Das bedeutet, Privacy Shield funktioniert so nicht, wie es einst gedacht war. Damit haben wir ein Cloud-Dilemma.“

Es gelte, die DSGVO für Anwender transparent umzusetzen. „Microsoft Teams ist ein De-facto-Standard für Collaboration geworden“, so Quint. „Doch zum Beispiel die Nutzungsauswertungen von Cloud-Services wie Teams stoßen bei Datenschützern auf Skepsis. Wir müssen lernen, mit Cloud-Lösungen zu arbeiten, dabei aber unsere Daten kontrollierbar zu halten.“

EU-Datenschutzanforderungen setzt der Münchner Anbieter mit der Lösung Trusted Gate um, die Dateien virtualisiert: „Wir laden nur die Metadaten einer Datei in die Cloud hoch, die Inhalte selbst werden verschlüsselt und durch Aufteilung in ‚Datenschnipsel‘ selbst gegen Quantencomputer-Angriffe gehärtet“, erläutert Quint. „So können Anwender mit der Cloud arbeiten, ohne regulierte Daten herauszugeben.“

Proaktive Abwehr

Häufiges Manko: Die Security-Infrastruktur arbeitet rein reaktiv. Dark Defense will hier proaktive Elemente einbringen. Das Karlsruher Startup betreibt eine automatisierte Managed-Services-Plattform für Risikoanalyse und Cyberresilienz. Das Angebot reicht von Bedrohungsaufklärung und Risikoanalyse bis zu Threat Detection und Threat Hunting.

„Wir helfen den Security-Verantwortlichen, ihre Aufgaben zu priorisieren“, sagt Dr. Michael Teschner von Dark Defense. „Wir haben aus unserer Historie Verbindungen zu Großunternehmen und dem gehobenen Mittelstand, schnüren aber auch Pakete, die für den kleineren Mittelstand von Interesse sind“, so Teschner weiter. Die Plattform laufe über Nacht auf „Autopilot“, Reaktionen garantiere man zu Geschäftszeiten per SLA.

„Über unseren Technologiepartner XM Cyber bieten wir auch eine automatisierte Angriffssimulation mittels passiver Sensorik“, so sein Kollege André Engel. „Das erlaubt es uns, im Vorfeld mögliche Angriffspfade zu erkennen, inklusive Einbindung aktueller Threat Intelligence.“ Beides offeriert Dark Defense auf Projektbasis oder als Managed Service.

Ein weiteres Problemfeld: die Industrie. Mit „Secunet Edge“ bietet der deutsche Security-Anbieter Secunet eine Edge-Gesamtlösung für die Industrie und kritische Infrastrukturen. Über den Distributor Tech Data will er die Masse der Industrieunternehmen und Kritis-Betreiber erreichen. Das Gateway läuft auf gehärteten Appliances und lässt sich direkt mit einer Maschine verbinden oder in einem Rack in der Werkshalle etc. betreiben.

„Secunet Edge deckt insbesondere drei Anwendungsbereiche ab: verbinden, schützen und ausführen“, so Jan Tiedemann von Secunet. Die Firewall verfüge über Tarnkappen- und Schutzschild-Funktionalität, um Maschinen, Anlagen etc. vor Bedrohungen zu verstecken und abzuschirmen. „In Verbindung mit Secunet Monitor umfasst die Lösung ein passives Sicherheits-Monitoring, wie es meist im Industrieeinsatz gefordert ist“, so Tiedemann. Das Monitoring enthalte eine Machine-Learning-basierte Anomalieerkennung auf Netzwerkebene. Die Gesamtlösung arbeite passiv, lasse sich auf Wunsch aber auch aktiv nutzen: Das Monitoring weise auf unerwünschte Netzwerkverbindungen hin, sodass die Firewall der Edge-Appliances sie unterbrechen kann. Zudem informiere es über „wilde“ IoT-Geräte, sodass man sie isolieren könne. Monitor lässt sich als optionale App auf der Appliance betreiben oder als SaaS-Angebot beziehen.

DevSecOps – das integrierte Zusammenspiel von Entwicklung, IT-Betrieb und Security – kommt laut Roman Hugelsdorfer von Airlock derzeit in den Unternehmen an. Damit der Ansatz funktioniert, müsse man interdisziplinäre Teams aufsetzen. Mit seinem Microgateway bietet Airlock eine containerisierte Application Firewall für Entwickler und DevSecOps-Teams. So könne man eine Applikation früher absichern als erst beim Go-Live auf dem Gateway. Das Microgateway biete Kontrolle, einen Reporting-Stack und Schnittstellen für externe Services. Im Betrieb spielen laut Airlock Gateway und Microgateway zusammen, Letzteres decke dabei Konfigurationsaspekte und Service-Policies ab. Die Schweizer vertreiben die Lösung im Freemium-Modell, es gibt eine kostenlose Community Edition auf Docker Hub – nützlich, denn Apps a priori sicher zu entwickeln ist leichter, als später Angriffe etwa auf Krankenhäuser mühsam abzuwehren. Und „Digital Detox“ ist leider weder für Kritis-Betreiber noch für Unternehmen eine Option.

(Dieser Beitrag erschien erstmals in LANline 12/2021.)

Bild: (c) Wolfgang Traub