Cyberangriffe sind leidiger Alltag. Ransomware-Banden legen Betriebe über Wochen oder gar Monate lahm, so letzten Herbst den indisch-britischen Autokonzern Jaguar Land Rover (JLR). International standen Fließbänder und Lieferketten still, die britische Regierung sah sich zu einer Milliardenbürgschaft für JLR genötigt, um eine Wirtschaftskrise abzuwenden. Einfallstor für Cyberkriminelle sind häufig kompromittierte Endpunkte. Dabei gibt es längst… Stachelige Endpunkt-Software weiterlesen

Schlagwort: Security

Finnen-IT vor Russland gerettet

Auf der IT-Defense – der jährlichen IT-Security-Konferenz von Cirosec, die dieses Jahr in Würzburg stattfand – berichtete der Windows-Security-Experte Sami Laiho aus Finnland von einem außergewöhnlichem Coup: Nach dem russischen Großangriff auf die Ukraine eskalierten die Spannungen zwischen Russland und dessen westlichen Nachbarn, darunter auch Finnland. Deshalb koordinierte Laiho 28 Projekte finnischer Unternehmen, die die… Finnen-IT vor Russland gerettet weiterlesen

Daten sind das neue Bratöl

„Wir haben da schon mal was für Sie vorbereitet.“ Dieser Satz ist nicht umsonst das Mantra aller Koch-Shows. Schließlich kann kein TV-Sender und auch kein Streaming-Kanal riskieren, dass Zuschauer gelangweilt wegzappen, weil der Fernsehkoch oder Bratpfannen-Influencer erst mal stundenlang Kartoffeln schält, Gemüse schnippelt oder auf Schnitzelfleisch herumhämmert. Wer also will, dass Menschen ihm ihre Aufmerksamkeit… Daten sind das neue Bratöl weiterlesen

Von Visionen, Ketten, Galliern und Flügeln

Im neuen Sonderheft „Security Visionen 2026“ der Publikation „Security-Insider“ stammen 37 der 178 Seiten aus der Feder bzw. Tastatur von Yours Truly. Also ziemlich genau … (zückt den Taschenrechner, tippt, pausiert, tippt nochmal, guckt verwundert) … jede fünfte! Dabei habe ich lediglich drei Artikel beigesteuert: Wie man sieht, sind die Beträge ein wenig, ahem, tja… Von Visionen, Ketten, Galliern und Flügeln weiterlesen

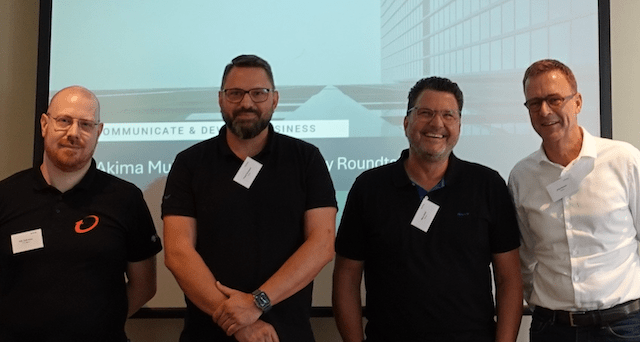

Sicherheits-KI für Autos ohne TÜV

Bei einem Pressedinner in München präsentierte sich Security-Schwergewicht Check Point als Vorreiter. Natürlich war auch von künstlicher Intelligenz (KI) die Rede – aber anders als erwartet. Check Point nannte Zahlen zur Gefahrenlage – erstaunlicherweise nicht aus dem hauseigenen Report, den das Team von Maya Horowitz jedes Jahr aufwendig zusammenstellt. Der aktuelle Bericht von Check Point… Sicherheits-KI für Autos ohne TÜV weiterlesen

Mit wachem Auge gegen KI-Angriffe

Künstliche Intelligenz (KI), insbesondere generative KI (Generative Articial Intelligence, GenAI), erleichtert es Übeltätern, ihr Übel zu tätigen: Sie verfasst glaubhafte Phishing-Mails, übersetzt diese in Fremdsprachen, schreibt Schadcode, erzeugt Deepfake-Abziehbilder von Personen etc. Deshalb habe ich mit Security-Awareness-Spezialisten darüber gesprochen, wie sich KI-gestützte Angriffe erkennen und vereiteln lassen. Letztes Jahr schlug KI-gestützter Betrug erstmals eine richtig… Mit wachem Auge gegen KI-Angriffe weiterlesen

it-sa 2024: Zurück in die Zukunft, Teil 2

Vor Kurzem berichtete ich von meinem Besuch der Security-Messe it-sa, der sich zumindest manchmal wie eine Zeitreise zurück zur CeBIT-Glanzzeit anfühlte. Nun, drei Wochen später, habe ich endlich die Zeit gefunden für den zweiten Teil meines Reiseberichts. Reisen wir also zurück in den Oktober – und von dort aus wiederum schleunigst zurück in die Zukunft… it-sa 2024: Zurück in die Zukunft, Teil 2 weiterlesen

Zero Trust, 007-Style

Die Zero-Trust-Sicherheitsarchitektur lässt sich recht schön mittels einer Szene aus einem – zugegebenermaßen fiktiven – James-Bond-Film veranschaulichen: Pförtner: „Name?“ Besucher: „Bond. … James Bond.“ „Ja nee, is’ klar. Ausweis?“ (Der Besucher zeigt seinen Dienstausweis.) „Bitte.“ „Schaut echt aus. Ich hatte Sie aber irgendwie eher so Sean-Connery-mäßig in Erinnerung.“ „Hm.“ „Deshalb sicherheitshalber ein paar Zusatzfragen. Abteilung?“… Zero Trust, 007-Style weiterlesen

IT-Security: Einer für alle? Alle für einen!

Wie sich doch die Zeiten geändert haben. Im Barock bekämpften die berühmten Musketiere der königlichen Garde ihre Gegenspieler noch mit Mantel und Degen. (Hingegen nicht mit Musketen, obwohl ihr Name das nahelegt – ein früher Fall von Fake News.) Heute hingegen tragen die Bösen keine rote Kardinalsrobe mehr, sondern schwarze Hoodies. (Oder sollten auch dies… IT-Security: Einer für alle? Alle für einen! weiterlesen

Security-Trends jenseits von Ransomware

Ransomware ist der Donald Trump der Cyberkriminalität: Sie drängelt sich in den Vordergrund, agiert so offensichtlich bösartig, dass sie alle Blicke auf sich zieht – und kommt damit immer wieder durch. Doch während sich das Schlaglicht auf derlei Erpressungstrojaner richtet, lauern im Dunkel weitere Angriffsarten. Auch an deren Abwehr arbeitet die Security-Branche. Über diese Trends… Security-Trends jenseits von Ransomware weiterlesen

Du muss angemeldet sein, um einen Kommentar zu veröffentlichen.