Cyberangriffe sind leidiger Alltag. Ransomware-Banden legen Betriebe über Wochen oder gar Monate lahm, so letzten Herbst den indisch-britischen Autokonzern Jaguar Land Rover (JLR). International standen Fließbänder und Lieferketten still, die britische Regierung sah sich zu einer Milliardenbürgschaft für JLR genötigt, um eine Wirtschaftskrise abzuwenden. Einfallstor für Cyberkriminelle sind häufig kompromittierte Endpunkte. Dabei gibt es längst ein Gegenmittel, etwa vom Anbieter Igel Technology aus Bremen: Software für aufs Nötigste reduzierte Endpunkte, die abgeschottet lokal, auf gut geschützten Servern oder in der Cloud läuft. Nun hat sich das Bremer Stacheltier aufgemacht, neue Länder und vor allem Werkshallen zu erobern.

Igel ist ein Softwarehaus mit Fokus auf eine „sichere Endpoint-OS-Plattform“. In seinen Kinder- und Jugendjahren war der Igel hingegen Produzent abgespeckter Unternehmens-Endgeräte, sogenannter Thin Clients (TCs). Der Name „Igel“ war schließlich ein Akronym und stand für „Intelligente Gesamtlösung in der Mikro-Elektronik“. (Oder war’s „Ingenieurgemeinschaft für extensive Linuxifizierung“? Bin mir nicht ganz sicher. Es is’ lang her.) Jedenfalls waren die Bremer trotz Konkurrenz durch Größen wie Wyse, Dell und HP über Jahre hinweg TC-Marktführer in Deutschland. Bis sie 2021 beschlossen, die Thin-Client-Produktion einzustellen.

Denn bei Igels hatte man erkannt: Der Wettbewerbsvorteil lag nicht in „Hardware assembliert in Germany“, sondern in der angreiferfeindlichen Stacheligkeit des hauseigenen Linux-Betriebssystems (Igel OS) sowie in der zugehörigen Management-Software (Universal Management Suite, UMS).

Heute liefern die Bremer ihr Igel OS und UMS jeweils in Version 12. Die Management-Suite ist für den lokalen Betrieb wie auch „as a Service“ erhältlich. Für alles, was „Klonk!“ macht, wenn’s runterfällt, baut man auf die Hardware der ehemaligen Wettbewerber, heute Hardwarepartner.

Neue Länder, neue Sitten

Die Igelaugen sind nun vor allem auf zweierlei gerichtet: auf neue Absatzmärkte und neue Einsatzbereiche, denen man die Unsitte unsicherer Endpunkte austreiben will. Seit 2016 in den USA vertreten und seit 2021 ausgestattet mit Kapital des Private-Equity-Unternehmens TA Associates, expandierten die Stacheltiere nach Skandinavien, Frankreich, Spanien und Osteuropa. 2025 sammelten sie am Wegesrand per Akquise den Wettbewerber Stratodesk auf.

Stichwort neue Einsatzbereiche: Ebenfalls letztes Jahr stellten die Bremer eine Dual-Boot-Lösung für Disaster-Recovery-Szenarien vor: Wird ein Windows-Client kompromittiert, kann man als Alternative das Igel-Linux starten. Das sorgt für Arbeitsfähigkeit im Krisenfall.

Großes Potenzial sehen Igels DACH-Geschäftsführer Peter Goldbrunner und Chief Technology Officer Matthias Haas aber vor allem im Bereich OT (Operational Technology, Betriebstechnik in der Industrie), bei Kiosksystemen (also Self-Service-Automaten), Kassensystemen etc. Denn hier werkelt allzu oft veraltete Technik.

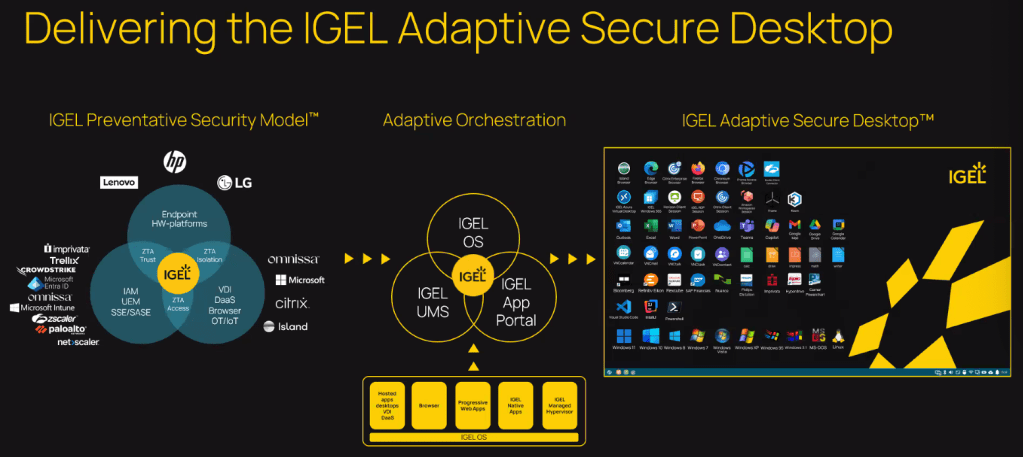

Dem will Igel sein Read-Only-Betriebssystem entgegenstellen, konzipiert für den abgeschotteten Unternehmenseinsatz und reduziert auf das Erforderliche. Ergänzend bindet Igel über Schnittstellen allerlei Lösungen von Softwarepartnern ein, darunter z.B. für IAM (Identity and Access Management) inklusive risiko- oder kontextabhängiger Zugangskontrolle, UEM (Unified Endpoint Management) oder auch SSE/SASE (Lösungen für den sicheren verteilten Ressourcenzugriff).

Dies erleichtert es Anwenderunternehmen, die allseits empfohlenenZero-Trust-Architektur zu etablieren, also den kontinuierlich überwachten (Fern-)Zugriff ausschließlich auf die jeweils erlaubten Applikationen und Daten. Dies können gehostete Applikationen oder Desktops sein (Terminal Services, Virtual Desktop Infrastructure, Desktop as a Service), Web Applikationen einschließlich Web-basierter Office Apps wie Google Docs etc., ebenso auf dem Endgerät nativ laufende Apps oder lokal virtualisierte Apps (mittels Managed Hypervisor). Software von externer Seite steht über Igels App-Portal zur Verfügung.

Neu ist hierbei der sogenannte „Adaptive Secure Desktop“, also die nutzerprofilbasierte und kontextsensitive Absicherung der digitalen Arbeitsumgebung. Wenn sich ein Benutzer anmeldet, überprüft das System seine Identität wie auch den Standort, von dem aus er sich verbindet. Anschließend weist es ihm automatisch die passende Zugangsberechtigung zu. Dieses Verfahren schließt das Zusammenspiel mit den Policy-Engines (Richtliniensystemen) von Security-Partnern wie Cisco oder Fortinet mit ein.

Igel zielt damit vor allem auf haarige oder gar stachelige Einsatzfälle im Gesundheitswesen, im Handel, in Behörden, der Finanzbranche und vor allem der Industrie. Denn immer mehr Intelligenz wandert bei der industriellen Produktion möglichst nahe an den Edge (den Netzwerkrand, hier also in die Werkshalle), z.B. für die Echtzeitsteuerung der KI-Robotik oder die KI-gestützte optische Qualitätskontrolle.

Virtualisierte Industriesteuerung

So betreibt laut Peter Goldbrunner zum Beispiel Audi inzwischen Steuerungsrechner von Produktionsstraßen an zwei Standorten virtualisiert auf Igel-Endpunkten statt wie bisher auf Industrie-PCs. Damit, so der Plan, sollen sich Industriesteuerungen selbst bei einer Jaguar-Land-Roverschen Angriffswelle weiterbetreiben lassen.

Vorteilhaft (nicht nur) für Produktionsumgebungen: Nutzer melden sich mit ihren Credentials am Endpunkt an und erhalten dann individuellen Zugriff auf ihre eigene Umgebung, statt dass sich mehrere Nutzer über ein gemeinsames Passwort einen Rechner teilen. Denn diese in Werkshallen verbreitete Unsitte des Passwort-Sharings öffnet ein Einfalls-Scheunentor für Angreifer und ist damit eine denkbar stachelarme Defense-Strategie.

Kurz: Es macht den Zugriff auf Applikationen, Services, Maschinen und Anlagen nicht nur anwenderfreundlicher, sondern vor allem deutlich sicherer und resilienter, sich wohlüberlegt einzuigeln.

Hat euch dieser Text gefallen? Dann erzählt doch einem Menschen davon, den das Thema ebenfalls interessieren könnte! Denn liebevoll erstellte Inhalte verbreiten sich am besten per Mundpropaganda.

Titelbild: Wolfgang Traub/Dr. Wilhelm Greiner

Cartoons: Wolfgang Traub

Infografik: Igel Technology

Du muss angemeldet sein, um einen Kommentar zu veröffentlichen.